Обеспечение безопасности персональных данных и устройств — один из самых важных элементов жизни современного человека. Для покеристов такая защита играет практически сакральную роль, ведь большая часть их финансовой активности происходит через румы и платёжные системы онлайн, а значит утечки, взломы и хакерские атаки могут нанести гораздо больше ущерба, чем обычному человеку.

Покерофф заботится о вашей безопасности, поэтому подготовил массивный гайд по способам самозащиты личных устройств и персональных данных.

Надёжный пароль — 90% успеха в самозащите

Ещё в 2021 году исследование дочерней компании Сберабнка Bi.Zone, которая специализируется на кибербезопасности, показало, что именно подбор паролей является главным способом взломов аккаунтов — на него приходится почти 50% всех случаев кражи данных в РФ за 2020-2021 годы. При этом использование надёжного пароля снижает вероятность взлома более чем в два раза.

Надёжным принято считать пароль, в котором есть буквы разного регистра, специальные символы и цифры. Даже при соблюдении этих условий пароль может быть уязвимым для взлома, если:

- В нём есть осмысленные слова или фразы — например, O1w+N*e56R;

- В нём есть реальные даты — например, ваш год рождения O1w+N9e83R;

- Он используется для разных учётных записей с вариациями — например, O1w+N*e56R для аккаунта в PokerOK и o1W+n*E56r для электронной почты.

Так как же правильно создавать пароли и обращаться с ними?

Шаг 1: создавать несовпадающие пароли для разных аккаунтов

Здесь всё просто: вы придумываете каждый пароль для учётных записей и устройств самостоятельно либо с использованием генератора паролей, следуя правилу: один аккаунт/устройство — один пароль.

Разные вариации одного пароля брать нельзя — по данным международной компании по кибербезопасности Group-IB, примерно половина случаев взломов аккаунтов через подбор происходит из-за использования людьми одних и тех же паролей для разных сервисов. При таком подходе хакеры просто взламывают аккаунт на одном сайте, а затем «примеряют» его данные на других, выкачивая в итоге максимум информации.

Шаг 2: хранить пароли в надёжных местах

Для защиты данных не поленитесь организовать правильные условия хранения паролей. Это может быть:

- Использование зашифрованных менеджеров паролей — облачных, вроде LastPass, или связанных с шифрующим аппаратом, как у Trezor. Через них можно генерировать и сохранять в зашифрованном виде пароли для любого числа учёток, но сервис должен быть надёжным и проверенным, иначе есть риск «слива» ваших данных в Даркнет или на сторонние ресурсы;

- Вариант для параноиков — записывать все пароли на бумажные носители, оставляя в качестве «отвлекающего манёвра» несколько блокнотов или тетрадей, которые будут содержать неверные пароли.

Избегайте хранения паролей в файлах на компьютере или других устройствах, а также на Google Disk, Яндекс.Диске, OneDrive и в других хранилищах.

Также не храните пароли в чатах мессенджеров или на почте и не отправляйте их даже близким таким способом — и почты, и мессенджеры являются приоритетными объектами для хакерских атак.

Шаг 3: не пользоваться автозаполнением сайтов и браузеров

Кроме ситуации, когда вы вводите пароли через надёжный менеджер паролей, остальные способы автозаполнения должны быть отключены и запрещены. Не сохраняйте входные данные в приложениях румов — ни на ПК, ни на мобильном устройстве — и на их сайтах. Ни в коем случае не пользуйтесь автозаполнениями браузеров, а также не соглашайтесь на сохранение данных для авторизации на сайтах.

Шаг 4: менять все пароли раз в пару месяцев

Обычно эксперты рекомендуют следить за данными об утечках и менять пароли тогда, когда вам поступают уведомления об утечке с какого-то сайта. Ресурсов для отслеживания ситуации много, например, сайт HaveIbeenPwned — там можно оставить свою почту и получать на неё письма в случае, если она всплывёт в базах сливов Даркнета или других ресурсов.

Однако, мы рекомендуем вам не дожидаться утечек и менять пароли на всех аккаунтах раз в 2-3 месяца — так вы будете лучше контролировать свои данные и снизите вероятность взлома практически до 0.

Фишинг — главный враг невнимательных пользователей

Фишинг — от английского «fishing», что переводится как «ловля рыбы» — это рассылка писем и сообщений с целью получения персональных данных, завуалированное под письмо от реально существующего ресурса, человека или компании.

Этот способ кражи данных — один из самых популярных в мире. По данным компании Avast в 2021 году 72% респондентов из числа активно пользующихся Интернетом россиян столкнулись с фишингом, а 45% из них стали его жертвой.

Для своих целей мошенники используют адреса и имена, максимально похожие на адреса официальных компаний или людей. У рассылок от румов адреса обычно содержат после собаки название рума или сети — например, support@pokerking.com. Мошенники же могут прислать письмо с адреса типа: support-pokerking@gmail.com.

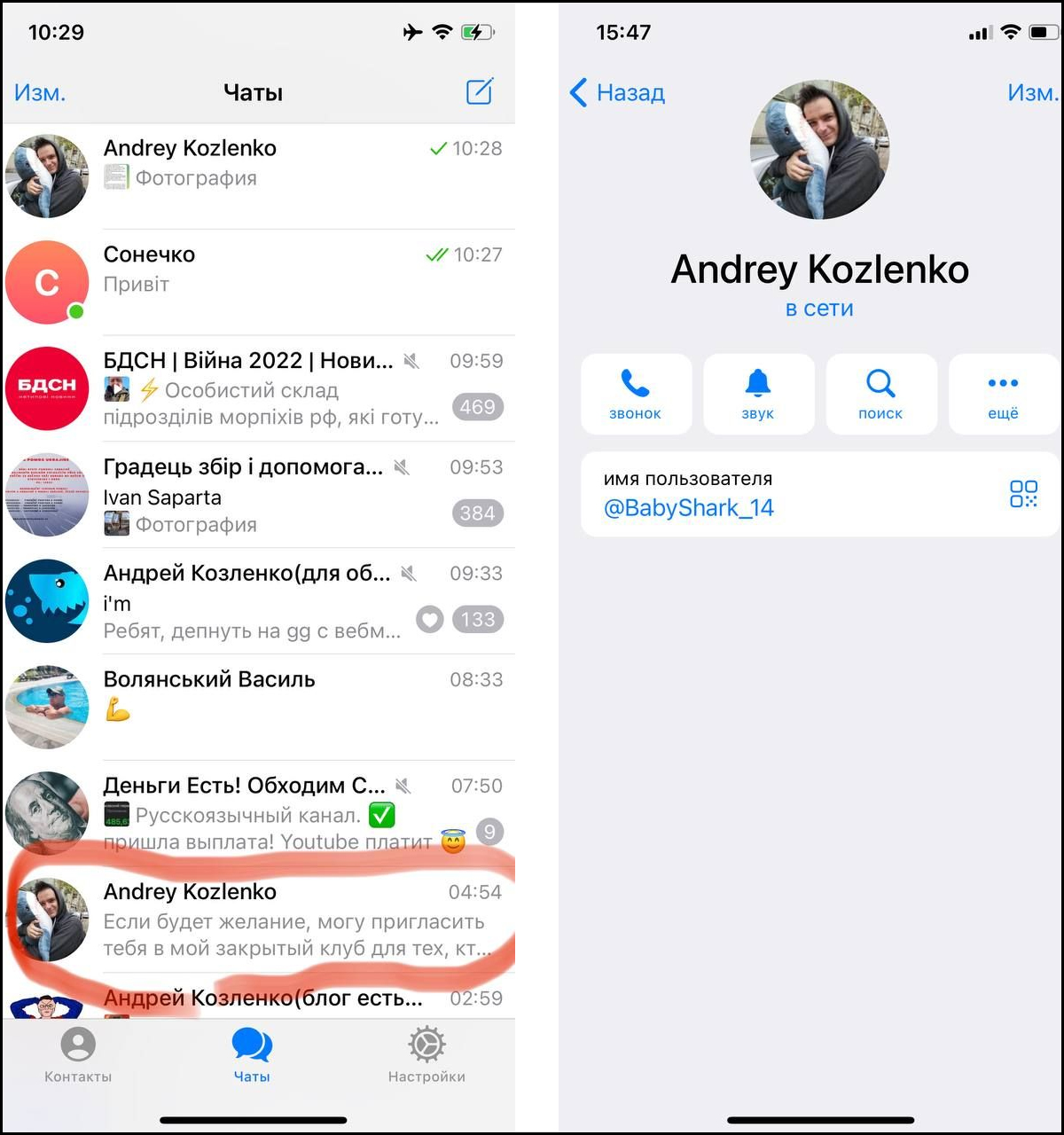

Аналогичной логикой они руководствуются при рассылках в соцсетях — в конце марта 2022 в Телеграм-канале Покерофф выходил подробный пост на эту тему. Мошенническая схема обычно начинается с того, что игроку из покерного чата пишет в Телеграме, WhatsApp или другом мессенджере представитель покерного рума с убедительным именем, юзернеймом и аватаркой. Он просит ответить на несколько вопросов или прислать электронную почту, номер телефона, любые другие данные якобы для прохождения проверки или уточнения информации.

Аналогичная схема работает и при выставлении себя за известного игрока в покер. Яркий пример — Андрей «BabyShark14» Козленко, которым в Телеграме регулярно притворяются для вытягивания денег из доверчивых людей. Самый свежий эпизод такого рода случился 22 марта 2022 года — на скриншоте ниже вы можете увидеть, что мошенник не только украл аватарку и имя Андрея, но даже взял его ник в качестве юзернейма, добавив между буквами и цифрами «_».

В подобных ситуациях мошенник пользуется невнимательностью и незнанием пользователя, ведь службы поддержки, технические специалисты и представители румов, а также известные покеристы никогда не пишут первыми в соцсетях и мессенджерах. У румов для связи есть электронные почты особого формата, а покеристы публикуют информацию в своих официальных каналах.

Как защитить себя от фишинга?

- Всегда сверяйте почту и юзернейм пользователя с официальными источниками — сайтом, каналом в Телеграме, сообществом в соцсети или аккаунтом в мессенджере;

- Не переходите по ссылкам из рекламных рассылок, даже если вам приходит официальная рассылка от рума — лучше заходите на сайт напрямую или пользуйтесь ссылками доверенных аффилейтов;

- Всегда устанавливайте антифишинговый код, если это возможно — тогда рум, криптобиржа и иные сервисы будут самостоятельно вшивать в официальные письма для вас набор указанных символов. Так вы сможете отличать мошеннические письма от реальных;

- Удаляйте письма из папки «Спам» без открытия — так вы снизите риск проникновения на устройство вируса, который может активизироваться при открытии письма;

- Не отправляйте свои персональные данные, не подтверждайте правильность присланной вам информации и даже просто не отвечайте на сообщения, которые вызывают у вас подозрения. Если вам пишет представитель рума — идите в лобби рума или на сайт и уточняйте информацию там. Если вам пишет покерист или сотрудник Покерофф (любой другой компании) — уточняйте его личность и контакт через официальные каналы связи.

Полнодисковое шифрование как способ «спрятать» данные

Полнодисковое шифрование — это «прогон» всех данных пользователя через особое шифрование с последующим занесением в зашифрованном виде на устройства хранения (жёсткие диски, флешки, память телефона и другие накопители).

Если вы активно пользуетесь устройством для хранения персональной информации — например, логов игры в румах, записей раздач и аналогичных данных — то ваше устройство обязательно должно шифроваться, чтобы мошенники не могли выгрузить информацию с него в «чистом» виде.

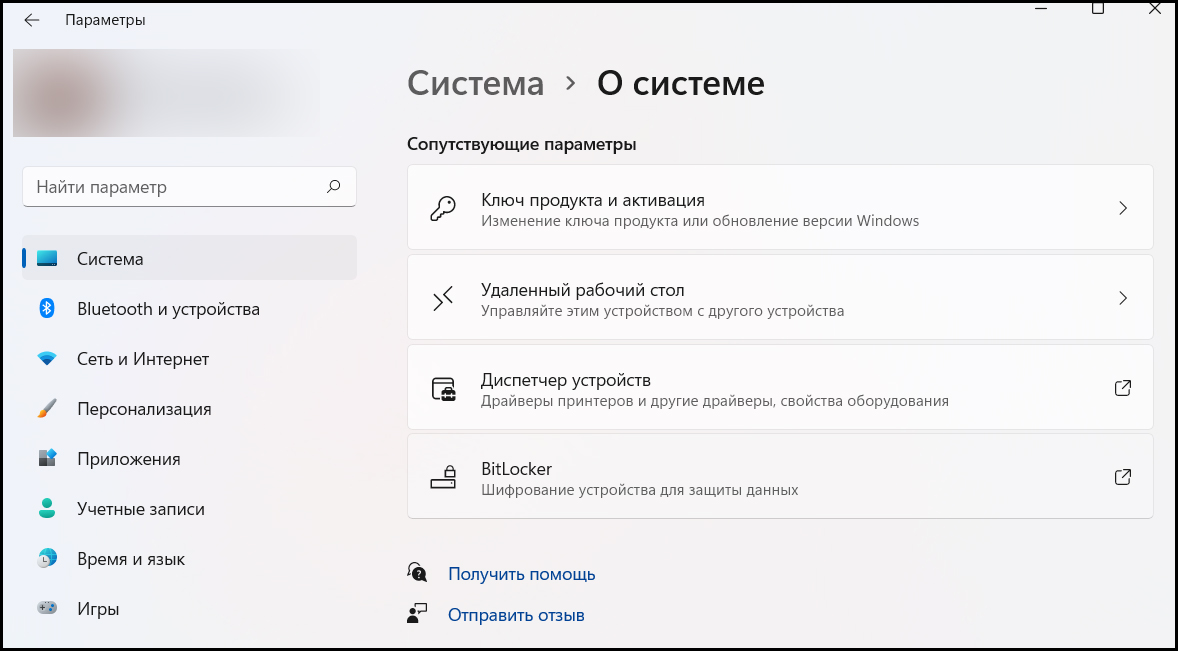

Большинство современных гаджетов оснащены программами для автоматического шифрование информации. Например, устройства от Apple пользуются встроенной системой Filevault, а у Windows есть аналогичный сервис Bitlocker и поддержка VeraXrypt для домашних версий ОС. Чтобы проверить, включено ли шифрование на вашем ПК с Виндой и включить его — зайдите в «Параметры» —> «Система» —> «О системе» —> «Bitlocker».

Шифрование флешки также можно выполнить через ПК, воспользовавшись программами VeraCrypt, EncryptStick, Rohos Disk Encryption или аналогами.

С Android ситуация сложнее — из-за того, что операционкой пользуются разные производители, не все устройства с ней обеспечивают автоматическое шифрование данных. Проверить, зашифрован ли ваш телефон, можно через программу Termux из Google Play — если он не зашифрован, то включить встроенное шифрование можно в настройках через раздел «Безопасность». При этом карту памяти — SD-сard — нужно шифровать отдельно через раздел «Biometrics and Security».

Правила безопасного использования мессенджеров

Большинство популярных мессенджеров зашифровывают данные клиентов и их переписки, но делают это по-разному.

WhatsApp, Viber, Signal, Apple iMessage пользуются сквозным шифрованием (end-to-end), при котором пересылаемые данные зашифровываются на устройствах пользователей. У них сервер получает только метаданные — это значит, что ваши переписки про покерные раздачи, вывод средств и платёжные системы не сохраняются на серверах ни в каком виде, кроме информации о времени какого-то разговора и его участниках.

Telegram, Messenger от Facebook и чат Google шифруют данные при передаче между клиентом и сервером. При таком методе на центральный сервер поступает информация о содержимом общения — грубо говоря, мессенджер сохраняет у себя содержимое как ваших личных, так и коллективных чатов. При этом провайдер и подключающиеся к одной с вами сети люди и службы никак не могут узнать детали любого разговора.

Оба варианта шифровки не позволяют общаться анонимно — сервера всех мессенджеров в любом случае собирают и обрабатывают метаданные, так что как минимум время, длительность и участники каждого диалога, в том виде, в котором они зарегистрированы в мессенджере, всегда деанонимизированы.

Для требующих высокой конфиденциальности переписок вы можете использовать децентрализованные сети общения на блокчейнах — Dust, Sense.Chat, e-Chat, Sylo и другие. Их главные плюсы:

- Аккаунты создаются без каких-либо персональных данных;

- Всё общение идёт через систему узлов и сквозное шифрование;

- Нет цензуры — заблокировать кого-то, внести в чёрный список или иначе ограничить невозможно;

- Чат не хранится локально на вашем устройстве или стороннем сервисе. При этом за счёт работы на блокчейне доступ к переписке для вас открыт в любой момент откуда угодно, а вот постороннему человеку — нет, поскольку у него нет ваших ключей шифрования.

Главный минус — запись общения в блокчейн. Хоть и в зашифрованном виде, но сообщения в DeFi-мессенджерах сохраняются намертво, без возможности внести правки или удалить. При этом все сообщения здесь подписываются как транзакции — для стороннего наблюдателя или хакера это практически 100% анонимная среда, взломать которую крайне сложно и слишком ресурсозатратно.

Если вы не хотите или не можете пользоваться децентрализованными мессенджерами, то для обеспечения защиты своих данных следуйте простым правилам:

Включите все настройки безопасности. Включите все формы аутентификации и регулярно меняйте пароли. Закройте возможность для посторонних людей писать вам, звонить и находить через мессенджер. Не давайте приложениям разрешения на обращение к файлам на вашем устройстве. Отключите автоматическое скачивание медиа из чатов.

Включайте VPN для всех звонков и переписок — так вы скроете данные собеседника от своего провайдера. В идеале — звоните людям только через мессенджеры, чтобы мобильный оператор не получал данных о вызовах с вашего номера.

Пользуйтесь секретными чатами с эфемерными сообщениями. Секретные чаты — это фишка Telegram, позволяющая начать супер-приватный диалог с человеком, установив в нём таймер на самоуничтожение сообщений от 1 секунды до 1 недели. Секретные чаты не передаются на сервера Telegram, из них нельзя пересылать сообщения, а если вы будете что-то скринить, то вашего собеседника уведомит об этом. В других мессенджерах есть похожие функции:

- WhatsApp позволяет сделать чат самоуничтожающимся со сроком в 7 дней (ни больше, ни меньше), а также отправлять медиаконтент с исчезновением из чата после просмотра собеседником;

- Signal и Viber позволяют удалять по таймеру любые чаты;

- Facebook на мобильных устройствах даёт включить режим секретной переписки с настраиваемым таймером.

Используйте для мессенджеров «незасвеченные» устройства. Если у вас есть техническая возможность — переписывайтесь через те номера телефонов, почты и устройства, которые ни в чём больше не задействованы.

Ответственный подход к информации: 5 бонусных советов

- Регулярно обновляйте приложения и ОС на своих устройствах. Разработчики приложений для румов и другого ПО постоянно работают над устранением ликов в защите — если вы отказываетесь от обновления, то оставляете своё устройство или приложения незащищёнными от вирусов, которые адаптировались под текущее состояние ПО;

- Не пользуйтесь пиратками — для их создания разработчики пользуются вирусными утилитами, которые взламывают лицензионные версии программ для перепрошивки и обхода проверки легальности. Когда вы качаете пиратскую копию приложения, то не имеете никакой гарантии того, что в ней нет дополнительных вирусов, направленных на кражу ваших данных. Если вы не можете покупать лицензии — обращайтесь к легальным бесплатным аналогам;

- Не пользуйтесь устройствами и приложениями, у которых закончился цикл поддержки. Это касается мобильных телефонов и планшетов на старых ОС, компьютеров на Windows 7 и ниже, покерного трекера Holdem Manager 2 и других «брошенных» приложений — их обслуживание больше не производится, поэтому протоколы и методы защиты устарели и уже не будут обновляться;

- Регулярно делайте бэкапы — резервные копии — важных данных. Вы можете делать их локально — на жёстком диске, флешке или сетевом хранилище — или в облачных сервисах, вроде Dropbox, OneDrive или Google Disk. При этом не забывайте шифровать данные перед отправкой в облако — для этого есть специальные программы, например, Cryptomanor;

- Никогда не авторизуйтесь в своих аккаунтах через недоверенные — чужие, публичные или не защищённые от доступа третьих лиц — устройства. Это касается не только ПК и смартфонов других людей, но и авторизации на своих аппаратах при их подключении даже к чужим зарядным устройствам, особенно в публичных местах, поскольку в редких случаях USB-зарядка может быть перепрограммирована на кражу данных.